El papel de la división y el cambio de pagos en la mejora de la privacidad en las transacciones Lightning

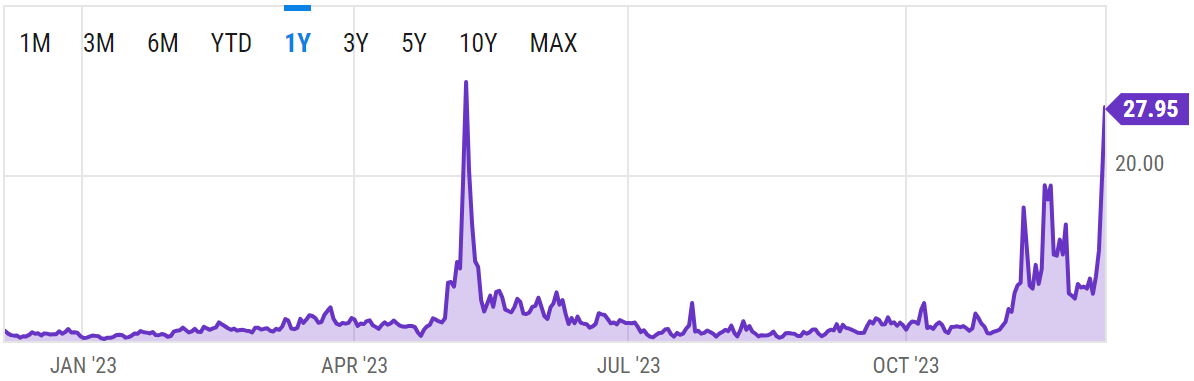

Desde que Bitcoin rompió la resistencia de $40,000 el 3 de diciembre, la criptomoneda pionera recuperó el nivel de abril de 2022. Ese período estuvo intercalado entre el inicio del ciclo de aumento de tasas de interés de la Fed y la caída de Terra (LUNA).

Aunque aún no está claro hacia dónde se dirigirá la última corrida alcista de Bitcoin, hay poca ambigüedad acerca de otra cosa: las tarifas de Bitcoin. Durante la mayor parte del año, la tarifa promedio de transacción de BTC ha estado firmemente por debajo de los $5. El renovado interés en Bitcoin, impulsado por la expectativa de aprobaciones de ETF, lo ha elevado ahora a poco menos de $30 por transacción.

Cuanto más popular se vuelve Bitcoin, más costosas son las transferencias de BTC. Crédito de la imagen: ycharts

Cuanto más popular se vuelve Bitcoin, más costosas son las transferencias de BTC. Crédito de la imagen: ycharts

Esto no es sorprendente. Después del debate de la Guerra del Tamaño de Bloque de 2015 a 2017, la cadena de bloques de Bitcoin se estableció para procesar transacciones infrecuentes pero de alto valor. A su vez, se afirmó la narrativa de "oro digital".

Sin embargo, si la red de Bitcoin está limitada a 7 transacciones por segundo, incurriendo así en tarifas altas durante el tráfico intenso, ¿cómo puede lograr la adopción masiva global? ¿Qué pasa con las micropropinas frecuentes, las compras en línea, las suscripciones, las compras en juegos o incluso en futuras estrategias de trading?

Estos hábitos diarios requieren baja fricción, con las sumas más pequeñas de dinero perdidas. Tan pequeñas que podrían descartarse. La solución de escalado de capa 2 de Bitcoin, Lightning Network, ha avanzado considerablemente para abordar este problema de fricción. Pero aún hay algunos desafíos por resolver.

Desbloqueando el Potencial de Bitcoin con Lightning Network

Como una red de canales de pago fuera de la cadena, Lightning Network elude el cuello de botella de la mainnet de Bitcoin. El concepto es bastante simple. Dos partes que realizan una transacción abren un canal entre ellas, que se establece cuando se depositan fondos de BTC en un libro de contabilidad fuera de la cadena.

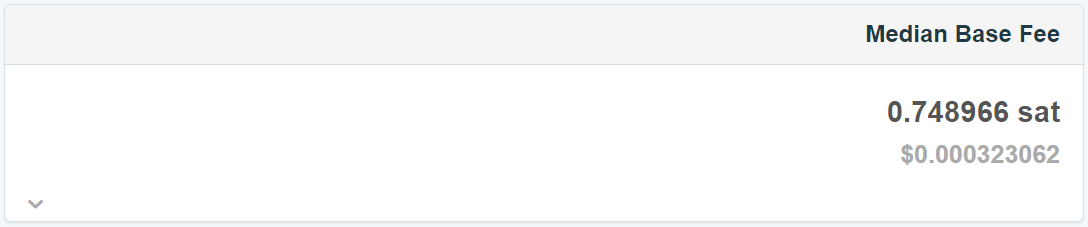

Debido a que el libro de contabilidad fuera de la cadena, como una red de capa 2, no registra transacciones en la red de Bitcoin, no hay tarifas para los mineros de Bitcoin. En cambio, muchas transacciones pueden ocurrir con fricción insignificante, casi instantáneamente.

La tarifa de LN es órdenes de magnitud más baja. Crédito de la imagen: estadísticas de 1ml.com.

La tarifa de LN es órdenes de magnitud más baja. Crédito de la imagen: estadísticas de 1ml.com.

Solo después de cerrarse el canal de pago, ya sea manual o automáticamente, esas transacciones se consolidan en una única transacción. Luego, esa transacción consolidada de LN se transmite a la mainnet de Bitcoin para su confirmación final, sujeta a tarifas de mineros. Pero, ¿qué sucede si la parte B no reconoce la recepción de la parte A?

Lightning Network resolvió este problema de confianza con una opción de reembolso integrada. Después de la financiación del canal de pago, el reembolso se puede activar (desbloquear) después de un cierto período. Ambas partes firman los términos de reembolso, por lo que puede ejercerse unilateralmente.

Desafortunadamente, a pesar de la velocidad y la baja fricción, los pagos de LN sufren una desventaja debido a cómo se mueven los pagos de BTC a través de los canales.

Entendiendo los Desafíos de Privacidad Actuales de Lightning Network

Otra forma de describir la escalabilidad de LN es considerarla como un avance de garantía. En esa arquitectura, los nodos de LN sirven como intermediarios, obteniendo tarifas por alojamiento de nodos en el proceso de enrutamiento. A su vez, los nodos con un historial de tiempo de actividad sólido y enrutamiento eficiente pueden ganar tarifas más altas.

Actualmente, los nodos de LN facilitan, en promedio, ~8.3 canales de pago, con una edad de nodo promedio de dos años. Como uno podría suponer, la fricción ocurre en el proceso de enrutamiento. Se incentiva a los usuarios a vincularse indirectamente entre canales. Después de todo, abrir y cerrar canales impone una tarifa de la cadena de bloques.

Con ese fin, los pagos pueden enrutarse a través de múltiples canales alojados por terceros. Esas tarifas de enrutamiento también son órdenes de magnitud más bajas que simplemente usar la mainnet de Bitcoin. Pero durante ese proceso de rumor que busca enrutamiento, se filtra información del usuario.

En otras palabras, el simple acto de reenviar pagos de la manera más rentable requiere la recopilación de información. Esa recopilación de información, para determinar el estado preciso de los canales de LN, se llama sondeo de canal. No solo mejora la fricción del pago, sino que reduce el riesgo de fraude.

Durante el sondeo de canal, los datos del remitente están protegidos por un velo de privacidad gracias al enrutamiento de cifrado de cebolla. Sin embargo, lo mismo no es tan cierto para los receptores de pago.

Durante el sondeo de canal, los datos del remitente están protegidos por un velo de privacidad gracias al enrutamiento de cifrado de cebolla. Sin embargo, lo mismo no es tan cierto para los receptores de pago.

— Tony Giorgio, desarrollador de Lightning Network

Una de esas áreas de mejora consiste en enrutiar pagos a través de múltiples intermediarios para oscurecer el enrutamiento, haciendo más difícil rastrear el origen del pago. Los usuarios también podrían hacer que los pagos entrantes sean "ciegos" mediante cifrado. A medida que el pago se reenvía, el enmascaramiento de ruta asegura que solo el receptor ve todo su recorrido.

Mecanismos de División y Cambio de Pago de LN

Mientras Lightning Labs trabaja para implementar mejoras de privacidad a nivel del protocolo central, una técnica relacionada con el enmascaramiento de ruta es la división y cambio de pago (PSS). Mientras que el enmascaramiento de ruta oscurece algunas secciones del camino de pago, PSS lo divide en porciones más pequeñas.

Estas pequeñas porciones de pago se reenvían por rutas alternativas para mejorar la privacidad y aumentar la probabilidad de éxito del pago. Gijs van Dam, desarrollador de la técnica PSS, lo explicó en los siguientes pasos:

- Alice y Bob (el intermediario) abren un canal de pago que admite PSS.

- Alice divide el pago que desea enviar en dos partes.

- Una parte sigue la ruta original hacia Bob, mientras que la otra parte sigue una ruta alternativa.

- Alice compromete la ruta original reenviando a través de HTLC - contrato de bloqueo temporal con hash - con una cantidad de BTC menor a la requerida por Bob.

- Al ver la suma ineficiente, Bob espera una cifra acordada, la segunda cuota, porque respalda PSS.

- Luego, Alice envía un nuevo pago para completar la suma ineficiente, utilizando el mismo hash de transacción.

Por supuesto, cuando Bob recibe el pago que también cubre la tarifa de reenvío, se le incentiva a reenviar el pago original. Lo haría también a través de HTLC. Es importante tener en cuenta que HTLC es el bloque de construcción subyacente de LN. Estos contratos inteligentes facilitan:

- Bloqueo de fondos

- Desbloqueo de fondos

- Enrutamiento fuera de la cadena

- Mecanismo de bloqueo temporal

- Compromiso de preimagen

El compromiso de preimagen es un rompecabezas criptográfico con una solución única que solo conoce Alice. En otras palabras, Bob solo puede reclamar pagos con una preimagen revelada que genera el hash de pago.

En conjunto, PSS permite a los nodos de LN reenviar pagos utilizando cualquier ruta disponible a través de "conmutación de paquetes localizada". La pregunta es, ¿cómo potencia PSS la privacidad de Lightning Network?

Mejorando la Privacidad con la División y Cambio de Pago

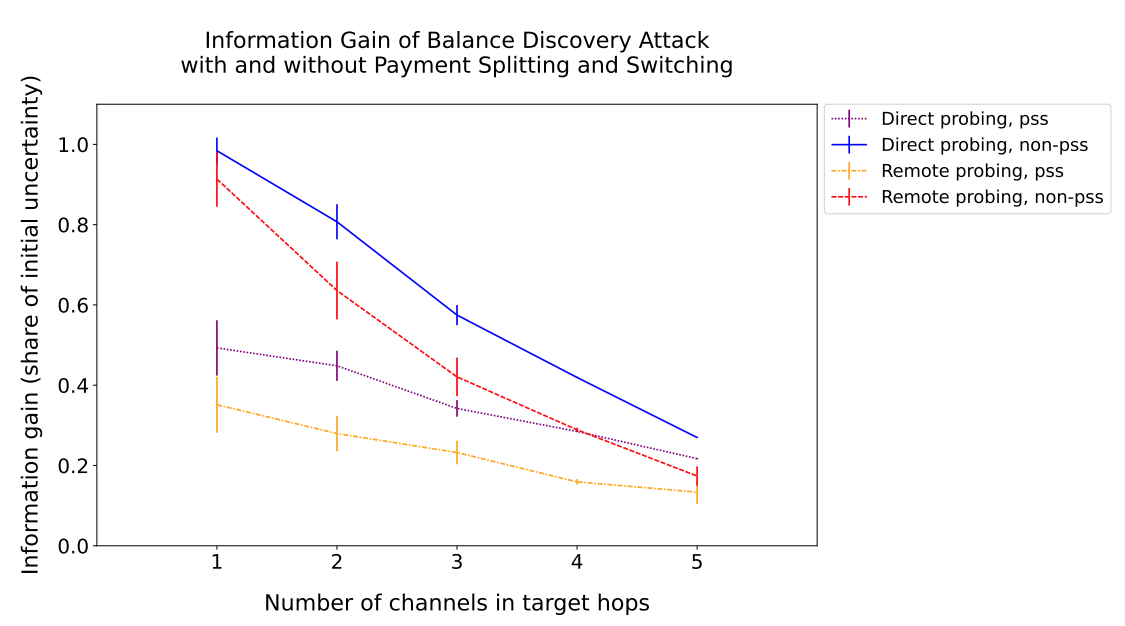

Volviendo al sondeo de canal, como requisito necesario de la arquitectura de LN. Si ese canal ahora cuenta con soporte PSS, ¿cómo se frustrarían los posibles atacantes?

Con la conmutación de paquetes PSS, el atacante tendría que tener en cuenta que el pago podría pasar simultáneamente por cualquier ruta posible de Alice a Bob. Con eso en mente, el atacante tendría que sondear la liquidez total entre Alice y Bob.

Biryukov et al. (2022) desarrollaron el Simulador de Sondeo de LN para probar esa probabilidad. Se puede realizar de dos maneras:

Sondeo directo - el atacante abre un canal a uno de los dos nodos (en cualquier lado) del canal objetivo. No solo tendría que participar Alice/Bob al abrir el canal, sino que el atacante sufriría tarifas on-chain por cada canal sondeado.

En este caso, el pago se enrutará exactamente a través de dos nodos. Como pago de 2 saltos, sería menos costoso, generalmente utilizado para sumas más pequeñas.

Sondeo remoto - el atacante renuncia al enlace directo del canal. En su lugar, elige qué nodo conectar para evitar tarifas on-chain.

Debido a que el sondeo remoto se realiza a través de múltiples saltos, el atacante podría recopilar datos sobre intermediarios como Bob. Sin embargo, este sondeo es probable que falle si el intermediario carece de fondos para retransmitir el pago.

En forma de gráfico, esto significa que tanto en el sondeo directo como en el sondeo remoto, la ganancia de información se reduce si PSS está habilitado.

Créditos de la imagen: Gijs van Dam∗

Créditos de la imagen: Gijs van Dam∗

Además, debido a que el posible atacante carece del conocimiento de si PSS está habilitado o no, esto crea otra capa de incertidumbre. El atacante solo podría determinar esto vinculándose a ambos nodos pares en cualquier lado del canal, lo que provocaría el problema mencionado anteriormente de tarifas on-chain.

En general, las simulaciones realizadas por Gijs van Dam muestran que PSS podría reducir la ganancia de información en un 50% para el sondeo directo y un 62% para el sondeo remoto. Además, la nueva técnica PSS lleva a una complejidad tal que los Ataques de Divulgación de Saldo (BDA) requerirían hardware listo para usar para escalar adecuadamente.

Conclusión

Para los usuarios regulares de servicios bancarios, es difícil apreciar lo que significa tener un sistema de almacenamiento y pago de código abierto y sin permisos. En un sistema tradicional de este tipo, las partes no buscan soberanía. En cambio, forman un contrato de custodia con permisos.

Bitcoin rompió ese paradigma con un almacenamiento y transferencia de riqueza verdaderamente privado y sin permisos. Sin embargo, para asegurar que dicha red permanezca descentralizada, tuvo que haber un compromiso en forma de tamaños de bloque más pequeños. Y si los tamaños de bloque para las transacciones son pequeños, el rendimiento de la red es menor, incurriendo eventualmente en tarifas de transferencia más altas.

Lightning Network llegó como una solución de escalado para resolver esto, elevando a Bitcoin de ser una reserva de valor a ser una moneda de baja fricción. Aun así, algunas leyes son difíciles de eludir. Los datos de transacciones aún deben ser difundidos públicamente a través de los canales de LN para que ocurran los pagos.

Durante esta difusión, la información del usuario puede ser desanonimizada. Entre muchas técnicas para proteger la privacidad, la División y Cambio de Pago (PSS) viene al rescate. Los posibles atacantes tendrían que lidiar entonces con mayores costos y complejidades para superarlo y tener éxito en los Ataques de Divulgación de Saldo (BDA).

Aunque no es perfecto, PSS muestra que LN tiene un amplio espacio para mejorar. Más importante aún, muestra que Lightning Network en sí puede seguir escalando la red Bitcoin mientras mantiene su naturaleza conservadora.