Die Rolle der Zahlungsaufteilung und -umschaltung bei der Verbesserung der Privatsphäre bei Lightning Transaktionen

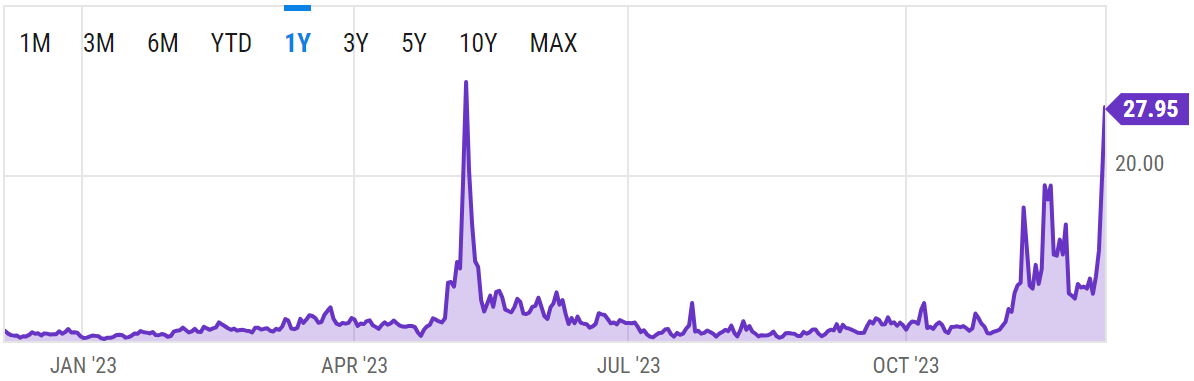

Seitdem Bitcoin am 3. Dezember den Widerstand von 40.000 US-Dollar durchbrochen hat, hat die bahnbrechende Kryptowährung wieder das Niveau vom April 2022 erreicht. Dieser Zeitraum lag zwischen dem Beginn des Zinserhöhungszyklus der Fed und dem Absturz von Terra (LUNA).

Während es noch ungewiss ist, wohin der jüngste Bullrun von Bitcoin führen wird, gibt es wenig Unklarheit über etwas anderes – die Bitcoin-Gebühren. Während des größten Teils des Jahres lag die durchschnittliche BTC-Transaktionsgebühr deutlich unter 5 US-Dollar. Das erneute Bitcoin-Interesse, ausgelöst durch den ETF-Genehmigungsrummel, hat ihn nun auf knapp 30 US-Dollar pro Transaktion ansteigen lassen .

Je beliebter Bitcoin wird, desto teurer sind BTC-Überweisungen. Bildnachweis: ycharts

Je beliebter Bitcoin wird, desto teurer sind BTC-Überweisungen. Bildnachweis: ycharts

Das ist nicht überraschend. Nach der Debatte um den Blocksize-Krieg von 2015 bis 2017 hat sich die Bitcoin-Blockchain dazu entschlossen, seltene, aber hochwertige Transaktionen abzuwickeln. Im Gegenzug wurde das Narrativ vom „digitalen Gold“ bestätigt.

Doch wenn das Bitcoin-Netzwerk auf 7 Transaktionen pro Sekunde begrenzt ist und daher bei hohem Datenverkehr hohe Gebühren anfallen, wie kann es dann jemals eine weltweite Massenakzeptanz erlangen? Was ist mit häufigem Mikro-Trinkgeld, Online-Shopping, anfallenden Abonnements, In-Game-Käufen oder sogar bei zukünftigen Handelsstrategien?

Diese täglichen Gewohnheiten erfordern eine geringe Reibung, wobei kleinste Geldbeträge verloren gehen. So winzig, dass man sie wegwerfen könnte. Die Layer-2-Skalierungslösung von Bitcoin, Lightning Network, hat große Fortschritte bei der Lösung dieses Reibungsproblems gemacht. Aber es gibt noch einige Herausforderungen zu lösen .

Erschließen Sie das Potenzial von Bitcoin mit Lightning Network

Als Netzwerk von Zahlungskanälen außerhalb der Kette umgeht das Lightning Network den Engpass des Bitcoin-Mainnets. Das Konzept ist recht einfach. Zwei Transaktionsparteien öffnen einen Kanal zwischen ihnen, der hergestellt wird, wenn BTC-Gelder in ein Hauptbuch außerhalb der Kette eingezahlt werden.

Da das Off-Chain-Ledger als Layer-2-Netzwerk keine Transaktionen im Bitcoin-Netzwerk aufzeichnet, fallen für keinen Bitcoin-Miner Gebühren an. Stattdessen können beliebig viele Transaktionen mit vernachlässigbarer Reibung nahezu augenblicklich erfolgen.

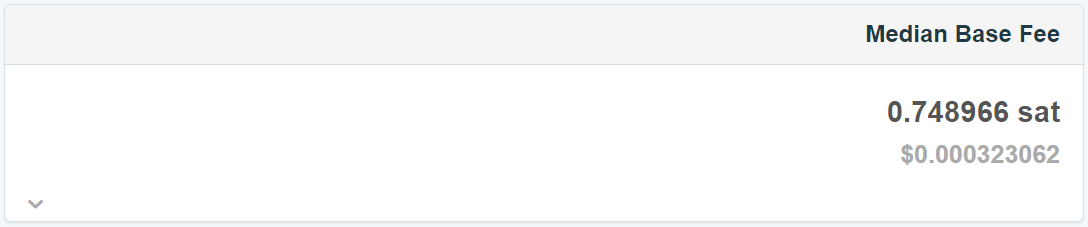

Die LN-Gebühr ist um Größenordnungen niedriger. Bildnachweis: 1ml.com-Statistiken.

Die LN-Gebühr ist um Größenordnungen niedriger. Bildnachweis: 1ml.com-Statistiken.

Erst nachdem der Zahlungskanal manuell oder automatisch geschlossen wurde, werden diese Transaktionen zu einer einzigen Transaktion zusammengefasst. Anschließend wird diese konsolidierte LN-Transaktion zur endgültigen Bestätigung an das Bitcoin-Mainnet gesendet, vorbehaltlich der Miner-Gebühren. Aber was passiert, wenn Partei B den Empfang von Partei A nicht bestätigt?

Lightning Network hat dieses Vertrauensproblem mit einer integrierten Rückerstattungsoption gelöst. Nach der Finanzierung über den Zahlungskanal kann die Rückerstattung nach einem bestimmten Zeitraum aktiviert (freigeschaltet) werden. Beide Parteien unterzeichnen die Rückerstattungsbedingungen, sodass die Rückerstattung einseitig erfolgen kann.

Leider weisen LN-Zahlungen trotz Geschwindigkeit und geringer Reibung einen Nachteil auf, da BTC-Zahlungen über Kanäle abgewickelt werden.

Die aktuellen Datenschutzherausforderungen von Lightning Network verstehen

Eine andere Möglichkeit, die LN-Skalierung zu beschreiben, besteht darin, sie als Sicherheitenweiterleitung zu beschreiben. In dieser Architektur fungieren LN-Knoten als Vermittler und verdienen im Routing-Prozess Node-Hosting-Gebühren. Im Gegenzug können Knoten mit einer soliden Betriebszeitbilanz und effizientem Routing höhere Gebühren verdienen.

Derzeit unterstützen LN-Knoten im Durchschnitt etwa 8,3 Zahlungskanäle, wobei das durchschnittliche Knotenalter zwei Jahre beträgt. Wie man sich vorstellen kann, entsteht die Reibung im Routing-Prozess. Benutzer werden dazu angeregt, indirekt zwischen Kanälen zu verlinken. Schließlich fällt für das Öffnen und Schließen von Kanälen eine Blockchain-Gebühr an.

Zu diesem Zweck können Zahlungen über mehrere von Dritten gehostete Kanäle weitergeleitet werden. Auch diese Routing-Gebühren sind um Größenordnungen niedriger als bei der einfachen Nutzung des Bitcoin-Mainnets. Aber während dieses Gossip Prozesses, der nach Routing sucht, können Benutzerinformationen durchsickern.

Mit anderen Worten: Gerade die kosteneffizienteste Weiterleitung von Zahlungen erfordert die Sammlung von Informationen. Dieses Sammeln von Informationen zur Bestimmung des genauen Zustands von LN-Kanälen wird als Kanalsondierung bezeichnet. Dies verbessert nicht nur die Zahlungsschwierigkeiten, sondern verringert auch das Betrugsrisiko.

Während der Kanalprüfung unterliegen die Absenderdaten aufgrund des Onion-Verschlüsselungsrouting einer Verschleierung der Privatsphäre. Für Zahlungsempfänger gilt dies jedoch nicht so sehr.

Während der Kanalprüfung unterliegen die Absenderdaten aufgrund des Onion-Verschlüsselungsroutings einer Verschleierung der Privatsphäre. Für Zahlungsempfänger gilt dies jedoch nicht so sehr. — Tony Giorgio, Lightning Network-Entwickler

Einer dieser Verbesserungsbereiche besteht darin, Zahlungen über mehrere Vermittler weiterzuleiten, um die Weiterleitung zu verschleiern und die Rückverfolgung der Zahlungsquelle zu erschweren. Nutzer könnten eingehende Zahlungen auch per "blinder" Verschlüsselung abwickeln. Bei der Weiterleitung der Zahlung stellt das Route Blinding sicher, dass nur der Empfänger den gesamten Weg sieht

Zahlungsaufteilungs- und -wechselmechanismen von LN

Da Lightning Labs daran arbeitet, die Privatsphäre auf der Ebene des Kernprotokolls zu verbessern, ist Payment Splitting and Switching (PSS). eine verwandte Technik zum Routing-Blinding. Während Route Blinding einige Abschnitte des Zahlungspfads verdeckt, teilt PSS ihn in kleinere Abschnitte auf.

Diese kleineren Zahlungsbits werden dann über alternative Wege weitergeleitet, um sowohl den Datenschutz zu verbessern als auch die Erfolgswahrscheinlichkeit der Zahlung zu erhöhen. Der Entwickler der PSS-Technik, Gijs van Dam, erklärte es in den folgenden Schritten:

- Alice und Bob (der Vermittler) eröffnen einen Zahlungskanal, der PSS unterstützt.

- Alice teilt die Zahlung, die sie senden möchte, in zwei Teile.

- Ein Teil folgt der ursprünglichen Route zu Bob, während der andere Teil über eine alternative Route führt.

- Alice wird die ursprüngliche Routenweiterleitung über HTLC - Hashed-Timelock-Vertrag -mit einem geringeren BTC-Betrag als von Bob gefordert festlegen.

- Als Bob die ineffiziente Summe sieht, wartet er auf einen vereinbarten Betrag, die zweite Rate, da er PSS unterstützt.

- Alice sendet dann eine neue Zahlung, um die ineffiziente Summe unter Verwendung desselben Transaktions-Hashs aufzufüllen.

Wenn Bob die Zahlung erhält, die auch die Weiterleitungsgebühr abdeckt, hat er natürlich einen Anreiz, die ursprüngliche Zahlung weiterzuleiten. Er würde dies auch über HTCL tun. Dabei ist zu berücksichtigen, dass HTLC der Grundbaustein von LN ist. Diese intelligenten Verträge erleichtern :

- Sperrung des Fonds

- Freischaltung des Fonds

- Off-chain Routing

- Timelock Mechanismus

- Vorbildliche Verpflichtung

Das Preimage-Commitment ist ein kryptografisches Rätsel mit einer einzigartigen Lösung, die nur Alice kennt. Mit anderen Worten: Bob kann Zahlungen nur mit einem offenbarten Vorbild anfordern, das den Zahlungs-Hash generiert.

Insgesamt ermöglicht PSS es LN-Knoten, Zahlungen über jede verfügbare Route über „Localized Packet Switching“ weiterzuleiten. Die Frage ist: Wie verbessert PSS die Privatsphäre des Lightning Network?

Verbesserung der Privatsphäre durch Aufteilen und Wechseln von Zahlungen

Kommen wir zurück zur Kanalprüfung als notwendige Anforderung der LN-Architektur. Wenn dieser Kanal jetzt PSS-unterstützt ist, wie könnten potenzielle Angreifer vereitelt werden?

Bei der PSS-Paketvermittlung müsste der Angreifer damit rechnen, dass die Zahlung gleichzeitig über jede mögliche Alice-Bob-Route erfolgen kann. Vor diesem Hintergrund müsste der Angreifer die Gesamtliquidität zwischen Alice und Bob prüfen.

Biryukov et al. (2022) haben den LN Probing Simulator entwickelt, um diese Wahrscheinlichkeit zu testen. Es kann auf zwei Arten durchgeführt werden:

Direkte Sondierung - Der Angreifer öffnet einen Kanal zu einem der beiden Knoten (auf beiden Seiten) des Zielkanals. Alice/Bob müssten nicht nur beim Öffnen des Kanals mitmachen, sondern der Angreifer würde auch On-Chain-Gebühren für jeden untersuchten Kanal zahlen.

In diesem Fall würde die Zahlung über genau zwei Knoten geleitet werden. Als 2-Hop-Zahlung wäre es kostengünstiger und wird normalerweise für kleinere Beträge verwendet.

Fern Sondierung- Der Angreifer verzichtet auf eine direkte Kanalanbindung. Stattdessen wählen sie, welchen Knoten sie verbinden möchten, um On-Chain-Gebühren zu vermeiden.

Da die Remote-Prüfung über einen Multi-Hop erfolgt, könnte der Angreifer Daten über Vermittler wie Bob sammeln. Diese Prüfung wird jedoch wahrscheinlich scheitern, wenn dem Vermittler die Mittel fehlen, um die Zahlung weiterzuleiten.

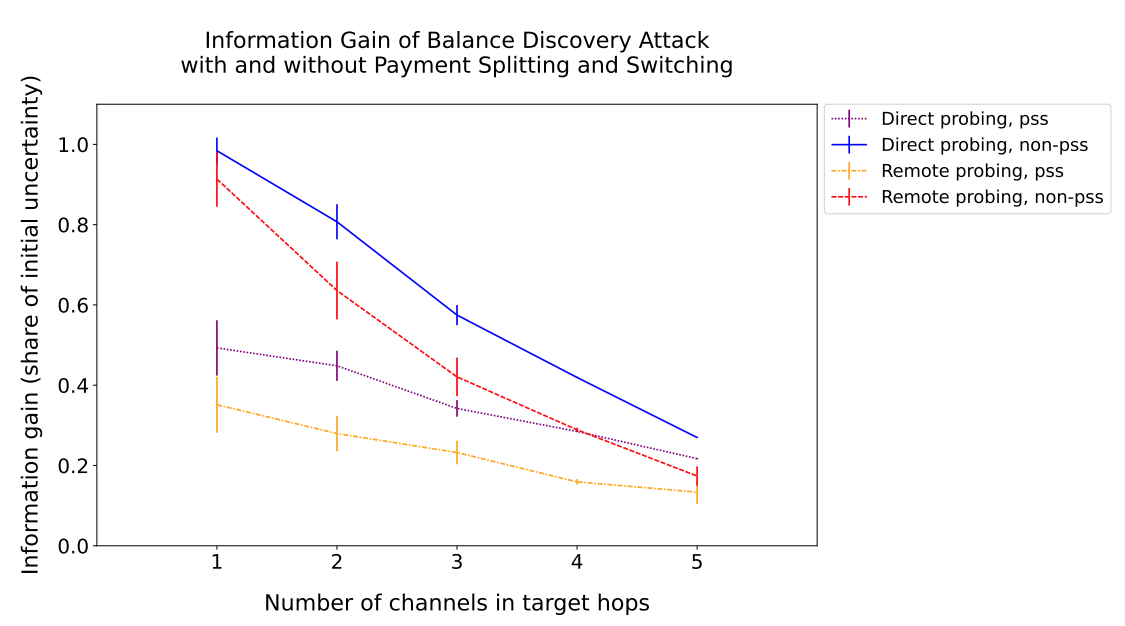

In Diagrammform bedeutet dies, dass der Informationsgewinn sowohl bei der Direkt- als auch bei der Fernmessung verringert wird, wenn PSS aktiviert ist.

Bildnachweis: Gijs van Dam∗

Bildnachweis: Gijs van Dam∗

Da der potenzielle Angreifer außerdem nicht weiß, ob PSS aktiviert ist oder nicht, entsteht eine weitere Ebene der Unsicherheit. Der Angreifer könnte dies nur erkennen, wenn er eine Verbindung zu beiden Knoten-Peers auf beiden Seiten des Kanals herstellt, was zu dem oben erwähnten On-Chain-Gebührenproblem führen würde.

Insgesamt zeigen von Gijs van Dam durchgeführte Simulationen, dass PSS den Informationsgewinn bei direkter Sondierung um 50 % und bei Fernsondierung um 62 % senken könnte. Darüber hinaus führt die neue PSS-Technik zu einer solchen Komplexität, dass Balance Disclosure Attacks (BDA) handelsübliche Hardware erfordern würde, um Sie richtig zu skalieren.

Abschluss

Für normale Bankbenutzer ist es schwer zu verstehen, was es bedeutet, über ein quelloffenes, erlaubnisfreies Speicher- und Zahlungssystem zu verfügen. In solch einem traditionellen System streben die Parteien nicht nach Souveränität. Stattdessen schließen sie einen Sorgerechtsvertrag.

Bitcoin brach dieses Paradigma mit einer echten privaten, erlaubnisfreien Vermögensspeicherung und -übertragung. Um jedoch sicherzustellen, dass ein solches Netzwerk dezentral bleibt, musste ein Kompromiss in Form kleinerer Blockgrößen eingegangen werden. Und wenn die Blockgrößen für Transaktionen klein sind, ist der Durchsatz des Netzwerks geringer, was letztendlich zu höheren Übertragungsgebühren führt.

Lightning Network kam als Skalierungslösung zur Lösung dieses Problems ins Spiel und wertete Bitcoin von einem Wertaufbewahrungsmittel zu einer Währung mit geringer Reibung auf. Dennoch sind einige Gesetze schwer zu umgehen. Damit Zahlungen stattfinden können, müssen Transaktionsdaten weiterhin öffentlich über LN-Kanäle verbreitet werden.

Während dieser Übertragung können Benutzerinformationen deanonymisiert werden. Unter vielen Techniken zum Schutz der Privatspähre, kommt Payment Splitting and Switching (PSS) zur Rettung. Möchtegern-Angreifer müssen sich dann mit höheren Kosten und einer größeren Komplexität auseinandersetzen, um sie zu durchbrechen und bei Balance Disclosure Attacks (BDA) erfolgreich zu .

Obwohl PSS nicht perfekt ist, zeigt es, dass LN reichlich Raum für Verbesserungen hat. Noch wichtiger ist, dass es zeigt, dass Lightning Network selbst das Bitcoin-Netzwerk weiter skalieren und dabei seinen konservativen Charakter bewahren kann.